PRESS RELEASE (技術)

2018年1月24日

株式会社富士通研究所

富士通株式会社

車載ネットワークでのサイバー攻撃を検知する技術を開発

株式会社富士通研究所(注1)(以下、富士通研究所)は、車載ネットワークにおけるサイバー攻撃を検知する技術を開発しました。

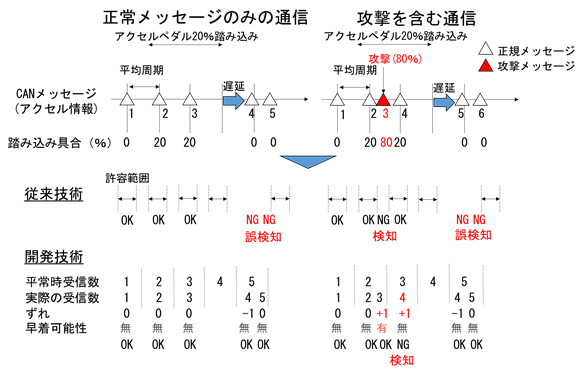

コネクテッドカーでは外部からの遠隔操作攻撃の危険性が指摘されており、攻撃を車内でリアルタイムに検知する必要がありました。一般的な従来技術では、周期的に伝達される車載ネットワークのメッセージの間隔が許容範囲を外れるかどうかで攻撃メッセージを検知しますが、実際のメッセージは受信タイミングが揺らぐことがあるため、正規メッセージを攻撃メッセージと誤って検知し、その結果、スムーズな走行の妨害となる可能性がありました。

開発技術では、平常時のメッセージの受信周期を学習し、学習した周期に対応するメッセージの受信数と実際の受信数のずれを利用して攻撃の可能性を判定します。ずれが発生した場合、その後の受信メッセージのタイミングにより、検知結果を補正するため、誤って検知することなく、攻撃メッセージを検知することが可能です。

本技術は、富士通株式会社(以下、富士通)が提供する「Mobility IoTプラットフォーム」を構成する要素として、2018年度での実用化を目指します。

本技術の詳細は、1月23日(火曜日)から新潟市で開催される「2018年 暗号と情報セキュリティシンポジウム(SCIS2018)」にて発表します。

開発の背景

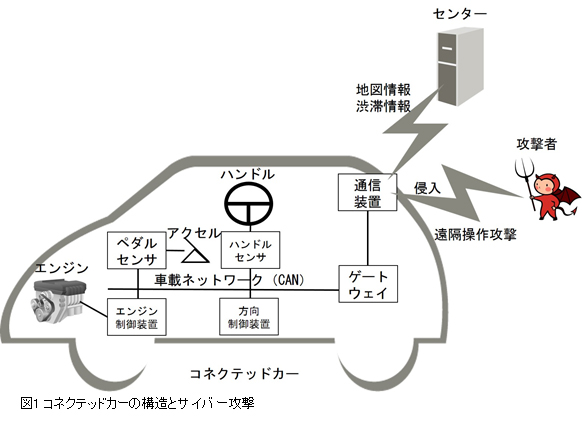

近年、インターネットなどの外部ネットワークに接続されるコネクテッドカーと呼ばれる自動車が普及し始めており、安全性の向上や自動運転など新たなサービスの実現に向けて技術開発が進められています。しかし、コネクテッドカーには、外部からのサイバー攻撃による遠隔操作の危険性が指摘されています。

自動車は、CAN(Controller Area Network)と呼ばれる車載ネットワークにCANメッセージを送ることで、ボディや走行の動作を制御します。ここで、攻撃者が遠隔操作攻撃を行う場合、外部との通信装置やゲートウェイを乗っ取り、悪意あるCANメッセージを送信します。この結果、ドライバーの意図しない自動車の急加速や急停止などが引き起こされ、重大事故につながる可能性があります。

こうした攻撃に対し、以下のような様々な段階でのセキュリティ対策が不可欠になります。今回、富士通研究所は、車内装置にて悪意あるメッセージを検知する技術を開発しました。

- 通信装置の乗っ取りを防止する入口対策

- 車内装置にて悪意あるメッセージを検知する技術

- センターでの分析に基づくセキュリティ対策の自動更新による対処

課題

車内装置は演算性能が限られているため、検知技術には、計算量が少ないことが求められます。また、誤検知が多いと、通信装置の機能が停止・制限され、自動運転ができなくなる状況になるなど、スムーズな走行の妨害となり、危険につながる可能性があるため、誤検知を少なく抑える必要があります。

従来の検知技術は、CANのメッセージが周期的に発生することを利用し、メッセージ送信間隔が許容範囲を外れているかどうかで攻撃者による攻撃メッセージが送られた事を検知していましたが、走行中には、正常なメッセージでも周期を外れて大幅な遅延や早着が発生し、それを攻撃であると誤検知してしまうという問題がありました。

開発した技術

今回、正常なCANのメッセージについて、通常の周期から大幅な遅延や早着があっても誤検知が少なく、リアルタイムに攻撃メッセージを検知可能な方式を開発しました。

本方式は、メッセージの平常時の周期による受信数と、実際に受信したメッセージの受信数を比較し、ずれの有無を検証します。ずれがあった場合には、そのずれの情報を以降の周期に伝達することで、一時的なものなのか、攻撃によるものなのかを判断します。

図2 開発した技術

< メッセージが遅延する場合(図2左) >

正常メッセージ4が遅延した場合、従来技術ではメッセージ間隔が許容範囲を外れるので攻撃と誤検知しますが、本技術ではメッセージ4の受信の時点では受信数のマイナスのずれは攻撃とみなさず、マイナス情報をメッセージ5の受信時まで伝達させることにより、トータルで平常時受信数と実際の受信数があっているため正常メッセージと判断します。

< 攻撃メッセージが注入される場合 >

攻撃メッセージが正常メッセージ2の後に注入された場合、従来技術も本技術も攻撃を検知可能となります。本技術では、攻撃のあった時点ではプラスのずれとして認識し、メッセージ4の受信時までその情報を伝達します。正常なメッセージ4が入った際に攻撃として検知します。実際の車載メッセージの送信間隔が10ミリ秒程度として、本方式では攻撃メッセージが注入されてから数十ミリ秒内とほぼリアルタイムに攻撃を検知することが可能です。

効果

実際の自動車で収録した600秒分のCANデータに対し、これまで知られている攻撃手法のメッセージを、様々なタイミングで注入した約1万パターンの疑似攻撃データにて評価したところ、本技術では、全ての攻撃を検知でき、かつ誤検知が発生しないことを確認しました。本技術を活用することで、攻撃検知による確実な対策が可能となり、安全、かつ、スムーズな走行の実現を支援できます。

今後

富士通は、モビリティ社会に向けたMobility Solutionを提供するための基盤である「Mobility IoT Platform」のビジネス展開を推進していきます。本プラットフォームでは、コネクテッドカーへのサイバー攻撃に対する防御策として、入り口での防御、車載ネットワークでの防御、ECUでの単体防御を実現いたします。これらの対策で必要となる検知機能として、本技術の2018年度での実用化を目指します。

商標について

記載されている製品名などの固有名詞は、各社の商標または登録商標です。

以上

注釈

本件に関するお問い合わせ

株式会社富士通研究所

セキュリティ研究所

![]() 044-754-2681

044-754-2681

![]() vehicle-sec@ml.labs.fujitsu.com

vehicle-sec@ml.labs.fujitsu.com

プレスリリースに記載された製品の価格、仕様、サービス内容、お問い合わせ先などは、発表日現在のものです。その後予告なしに変更されることがあります。あらかじめご了承ください。